Warum der Produktlebenszyklus von IT-Lösungen grossen Einfluss auf die Sicherheit hat

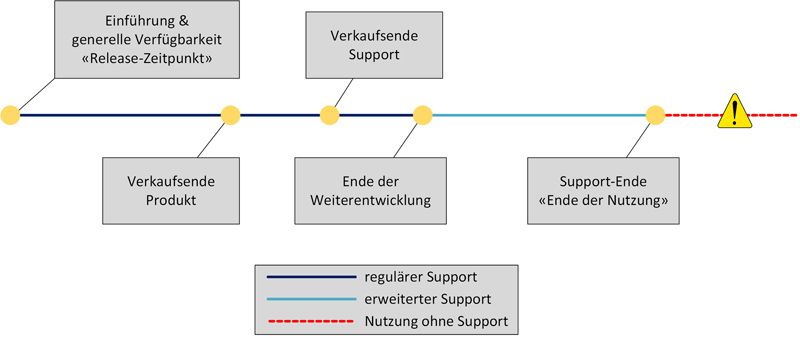

Warum haben IT-Lösungen einen Lebenszyklus? Aktive Wartung bzw. aktiver Support bei IT-Lösungen ist ein wichtiger Grundpfeiler für eine sichere IT-Umgebung. Alle Hersteller bieten für ihre Produkte während einer bestimmten Zeit diese Services an – egal ob es sich um Hardware, Betriebssystem oder Anwendungen handelt.

Häufig begrenzen jedoch die Hersteller diese Services auf eine bestimmte Laufzeit. Dies ist durchaus berechtigt und dient der Reduktion von Aufwand und der stetigen Modernisierung. Würden die Hersteller dies nicht tun, wäre die Palette von zu unterstützenden Produkten dermassen gross, dass zwangsläufig z.B. Kompatibilitätsprobleme an der Tagesordnung wären oder die Behebung von Schwachstellen unermesslich lange dauern würde. Gleichzeitig liegt aber in dieser begrenzten Laufzeit auch das Risiko für den Anwender bzw. das Unternehmen, insbesondere am Ende des Lebenszyklus.

Warum ist das Ende eines Lebenszyklus ein Risiko?

In Betriebssystemen und Anwendungen werden immer wieder Sicherheitslücken und Schwachstellen entdeckt, die für bösartige Angriffe verwendet werden können. Dies geschieht sogar bei Software, die schon mehrere Jahre auf dem Markt ist. Steht eine betroffene Software unter Herstellerwartung, so entwickelt der Hersteller zeitnah einen Security-Patch, welcher die Ausnutzung der Schwachstelle verhindert oder diese sogar schliesst. Dadurch wird das System wieder sicher. Ist nun aber die eingesetzte Software (Anwendung, Betriebssystem etc.) nicht mehr unter Herstellerwartung, stellt auch niemand den benötigten Security-Patch zur Verfügung. Ihr System ist und bleibt verwundbar. Das Risiko einer Ausnutzung der Schwachstelle nimmt sogar noch zu, denn oftmals werden entdeckte Schwachstellen in Foren etc. bekanntgegeben und somit Informationen dazu verbreitet.

Schwachstellen werden für verschiedenste Zwecke von kriminellen Einzelgängern oder Organisationen missbraucht. Dabei geht die Bandbreite von Übernahme der Kontrolle von Rechnern bis hin zu Datendiebstahl bzw. -verschlüsselung und daraus folgende Erpressungsversuche. Also durchaus Ereignisse, die man als Unternehmen oder Einzelperson abwehren will und muss.

Konkretes Beispiel Windows 7 + Windows Server 2008 / 2008 R2

Für den 14. Januar 2020 hat Microsoft, wie eingangs erwähnt, für zwei sehr beliebte Produkte das Ende des Lebenszyklus (End of Life) angekündigt. Ab diesem Datum wird es für das Client-Betriebssystem Windows 7 und das Server-Betriebssystem Windows Server 2008 (inkl. 2008 R2) keinen Hersteller-Support und keine Software-Wartung mehr geben. Unternehmen, die derzeit noch auf besagten Produkten operieren, haben dringenden Handlungsbedarf, um die aufgezeigten Konsequenzen und Risiken zu minimieren. Dies geschieht natürlich grundsätzlich nicht nur mit Microsoft-Produkten – das gleiche Szenario trifft auf jedes Hard- oder Softwareprodukt früher oder später zu.

Was können Sie konkret tun, wenn Sie heute noch Windows 7 oder Windows Server 2008 / 2008 R2 einsetzen?

Die beste und nachhaltigste Option ist es, das alte Betriebssystem durch eine aktuelle Version zu ersetzen. Oftmals lohnt es sich, in diesem Zusammenhang auch gleich die eingesetzte Hardware zu überprüfen und allenfalls zu erneuern. Ist zum Beispiel ein Notebook oder Desktop-PC bereits älter als drei Jahre, so lohnt sich die Neuinstallation kaum und es ist nachhaltiger, neue Hardware zu beschaffen.

Sollten Sie Windows 7 über Microsoft Volumenlizenzierung beschafft haben, so besteht die Möglichkeit, einen erweiterten Produkt-Support von Microsoft zu beziehen. Diese Extended Security Updates sind kostenpflichtig (pro Gerät im 1. Jahr 50$, im 2. Jahr 100$ und im 3. Jahr 200$), bieten Ihnen jedoch die Möglichkeit, Windows 7 Installationen für maximal 3 weitere Jahre mit den wichtigen Security-Updates zu aktualisieren. Weiterführende Informationen finden Sie auf dieser Seite des Microsoft Supports.

FAQ zu End of Life Produkten

Wie sollte ich vorgehen, wenn ich ein Produkt mit anstehendem End-of-Life im Einsatz habe?

Egal welchen Weg Sie wählen – aus Sicht der IT-Sicherheit ist am Ende eines Produktlebenszyklus «nichts zu tun» keine Option. Ich empfehle Ihnen, sich umgehend mit Ihren internen IT-Verantwortlichen oder externen Dienstleistern in Verbindung zu setzen, um gemeinsam eine Strategie für den Ersatz der betroffenen Systeme festzulegen.

Wie kann ich mich frühzeitig vorbereiten?

Wenn wir die Thematik des Produktlebenszyklus generell betrachten, so gibt es fünf Punkte, die Ihnen in Zukunft helfen können, Überraschungen und Zeitdruck zu vermeiden:

- Erstellen Sie ein umfassendes Inventar von Hard- und Software-Komponenten, welche in Ihrem Betrieb eingesetzt werden. Halten Sie darin nicht nur fest, wann die entsprechende Komponente beschafft wurde, sondern auch ob und für welche Laufzeit mit dem Lieferanten ein Wartungsvertrag (z.B. für Ersatz bei Hardware-Ausfall) abgeschlossen wurde.

- Beobachten Sie die Produkte-Roadmaps der Hersteller. Die grossen Hersteller informieren in der Regel sehr frühzeitig über den Zeitpunkt des anstehenden End of Support. Microsoft stellt z.B. eine komplette Datenbank hierfür bereit.

- Prüfen Sie Ihr Inventar dahingehend, ob und wann Komponenten von einem End of Life betroffen sind.

- Starten Sie frühzeitig Projekte für Ersatz-Investitionen oder die Einführung von alternativen Lösungen.

- Aktualisieren Sie Ihr Inventar regelmässig.

Abschliessend möchte ich auf Folgendes hinweisen: Dieser Artikel wurde stark geprägt vom Support-Ende der genannten Microsoft-Produkte. Auf die Problematik des endenden Lebenszyklus treffen Sie jedoch auch bei jedem anderen Software-Produkt – unabhängig von welchem Hersteller. Die gleiche Situation besteht auch bei Herstellern von Hardware-Produkten (Client, Server, Netzwerkprodukte etc.) – irgendwann stellen auch diese keine Treiber- und BIOS-Upgrades mehr zur Verfügung, wodurch ebenso gefährliche Schwachstellen entstehen.

Ein aktives Bewirtschaften und regelmässiges Erneuern des Software- und Hardware-Portfolios in Ihrem Unternehmen ist also eine wesentliche Massnahme zur Förderung der gesamten IT-Sicherheit.